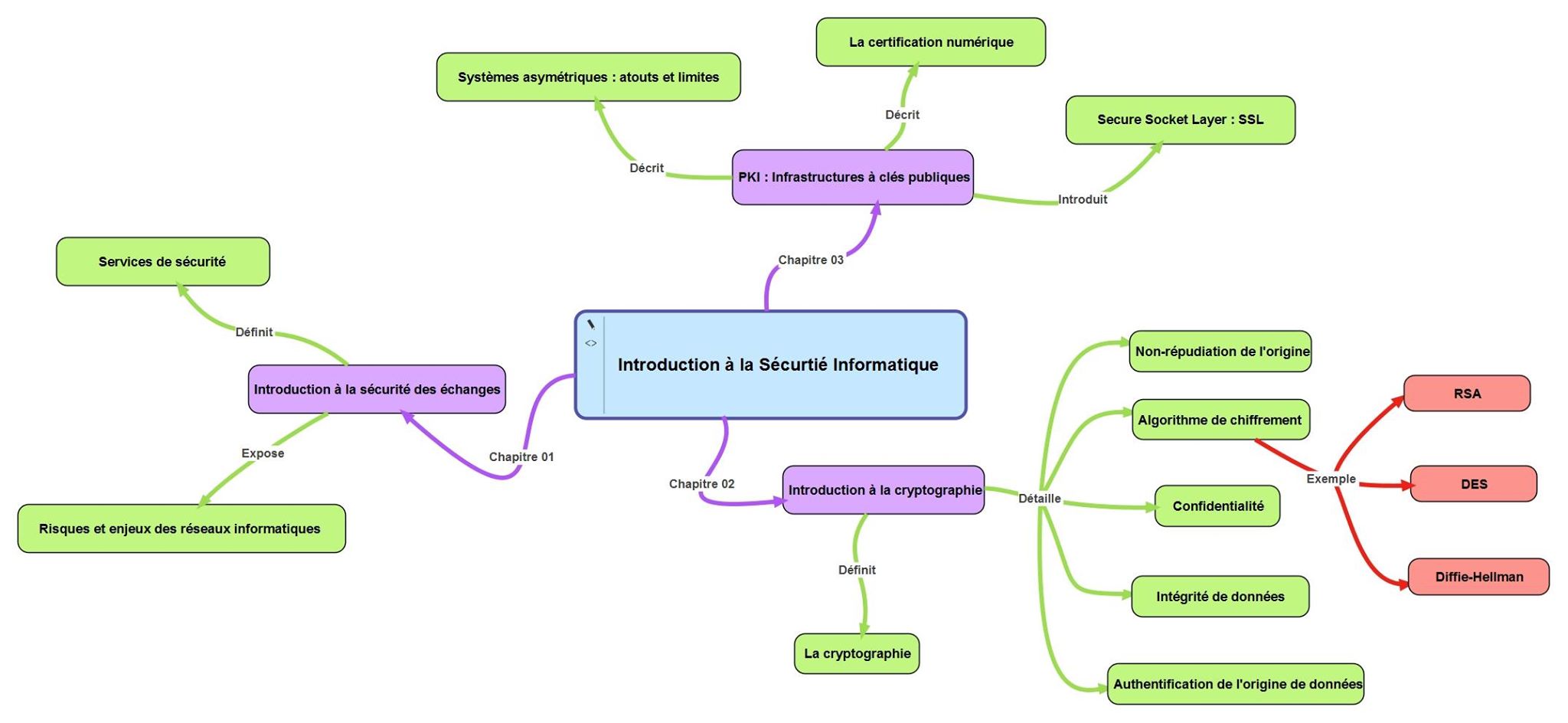

Introduction à la Sécurité Informatique

Aperçu des sections

-

Spécialité : Ingénierie des logiciels.

Niveau : Deuxième Année Master.

Module : Sécurité Informatique.

Crédit : 04

Unité : Fondamentale

Coefficient : 02

Enseignant chargé de cours: Riadh MEGHATRIA

Email: r.meghatria@univ-dbkm.dz

-

La sécurité informatique c’est l’ensemble des moyens techniques, organisationnels, juridiques et humains mis en œuvre pour minimiser la vulnérabilité d’un système informatique contre des menaces accidentelles ou intentionnelles.

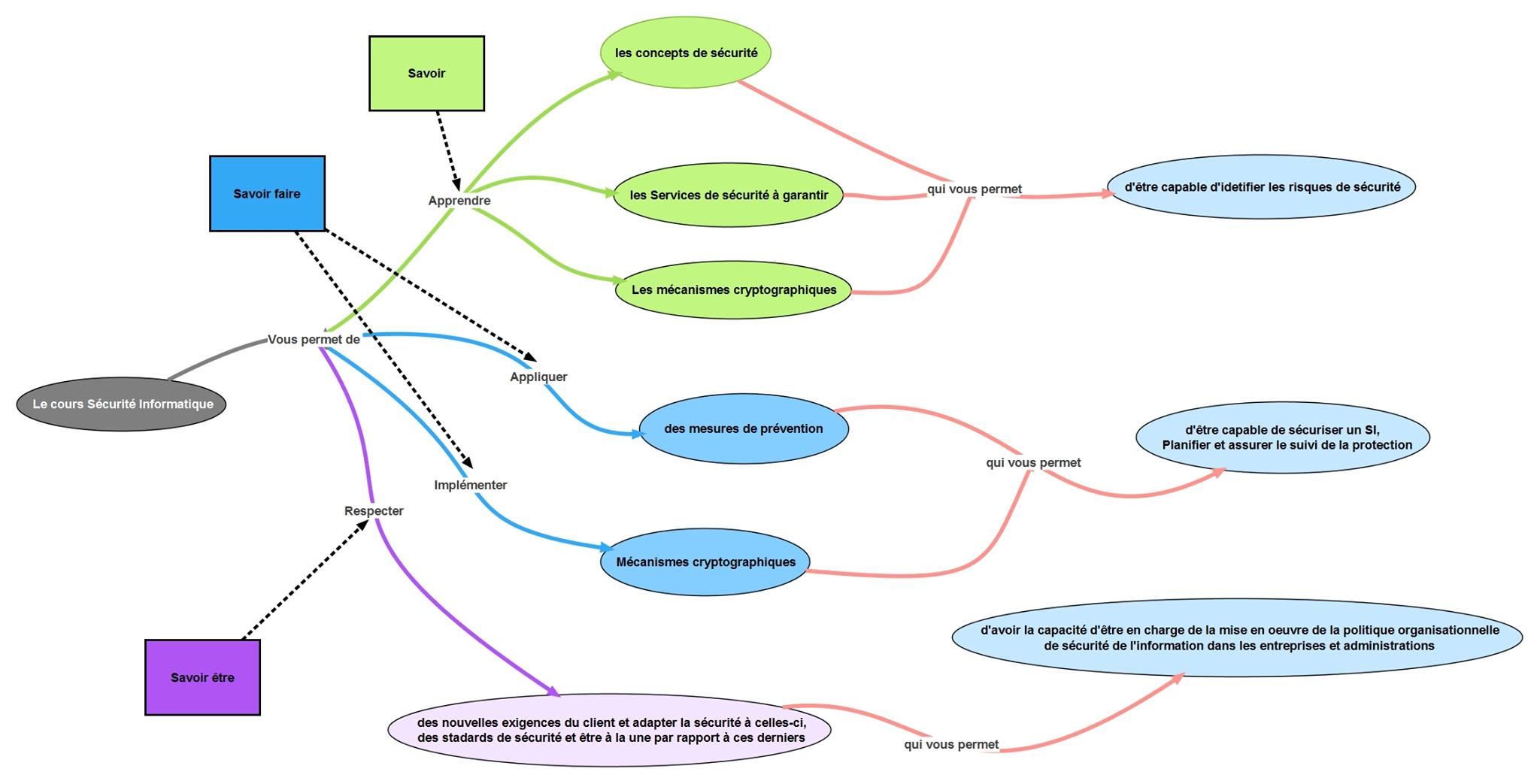

Ce cours intitulé « Introduction à la sécurité informatique » introduit les différents services de sécurité et les mécanismes cryptographiques permettant de les réaliser en utilisant les outils nécessaires, à la pointe de la technologie.

Le cours est scindé en un ensemble d’unités d’apprentissage qui permettent de vous sensibiliser aux risques liés aux attaques sur les systèmes d'information, vous familiariser avec les concepts de la sécurité informatique et d’acquérir des compétences en matière d’utilisation des mécanismes cryptographiques pour garantir différents services de sécurité et d’analyser un protocole cryptographique.

-

- Se sensibiliser aux risques liés aux attaques sur les systèmes

d'information.

- Se familiariser avec les concepts de la sécurité informatique.

- Connaître les différents services de sécurité.

- Savoir utiliser des mécanismes cryptographiques pour garantir

différents services de sécurité.

- Analyser un protocole cryptographique

- Se sensibiliser aux risques liés aux attaques sur les systèmes

d'information.

-

Pour avancer en toute fluidité à travers les notions présentées dans ce cours, et tirer le maximum de ce dernier, il faut connaitre :

- Les notions de base sur les réseaux informatique et leurs services

(DNS, …)

- Les notions de programmation pour les travaux pratiques

- Des connaissances mathématiques sur la divisibilité et congruence

- Les notions de base sur les réseaux informatique et leurs services

(DNS, …)

-

Pour avoir une meilleure vision sur les notions de sécurité abordées dans ce cours, cette partie présente les différents défis de la sécurité informatique, les différents types d'attaques et leurs motivations, les services de sécurité, et des statistiques sur les pertes engendrées par des attaques sur les systèmes d'information d'entreprise.

-

Cette partie du cours introduira les mécanismes de base de la cryptographie moderne qui permettent de réaliser quatre services de sécurité fondamentaux :

1. La confidentialité

2. L'intégrité des données

3. L'authentification de l'origine de données

4. La non-répudiation de l'origine

Pour chacun de ces services nous rappellerons la définition puis nous introduirons le mécanisme cryptographique permettant de le réaliser.

-

Cette partie commence par étaler les atouts et limites du système de chiffrement asymétrique, pour présenter après comme solution la certification numérique ainsi que l’infrastructure à clé publique.

-

- CLUSIF

Le CLUSIF, Club de la sécurité de l'information français, est une association indépendante (Loi 1901) de professionnels de la sécurité de l'information réunissant des Utilisateurs et des Offreurs de tous les secteurs d'activité de l'économie. L'objectif principal du CLUSIF est de favoriser les échanges d'idées et de retours d'expériences à travers :

des groupes et des espaces de travail ;

des publications ;

des conférences thématiques.

-

- [Bidan, 2013]

BIDAN, C. (2013). "Cryptographie Et Cryptanalyse". Cours, http://www. supelec-rennes. fr/ren/perso/cbidan/cours/crypto. pdf.

- [Buchanan et al., 2017]

BUCHANAN, W. J., WOODWARD, A. & HELME, S. (2017). "Cryptography across Industry Sectors". Journal of Cyber Security Technology, p1-18.

- [Duc, 2007]

DUC, G. (2007). "Support Matériel, Logiciel Et Cryptographique Pour Une Exécution Sécurisée De Processus". Ph. D. thesis, École Nationale Supérieure des Télécommunications de Bretagne.

- [Fisher et al., 2016]

FISHER, R., LYU, M., CHENG, B. & HANCKE, G. (2016). "Public Key Cryptography: Feasible for Security in Modern Personal Area Sensor Networks?". Industrial Technology (ICIT), 2016 IEEE International Conference on. IEEE, p2020-2025.

- [Menezes et al., 1996]

MENEZES, A. J., VAN OORSCHOT, P. C. & VANSTONE, S. A. (1996). "Handbook of Applied Cryptography", CRC press.

- [Paar and Pelzl, 2010]

PAAR, C. & PELZL, J. (2010). "Sha-3 and the Hash Function Keccak". Understanding Cryptography A Textbook for Students and Practitioners, www. crypto-textbook. com.